La protection des données ne se limite plus à la conformité réglementaire. En 2026, les entreprises françaises doivent adopter une approche proactive pour faire face aux nouvelles menaces numériques.

Depuis l’entrée en vigueur du Règlement général sur la protection des données, le paysage numérique des entreprises françaises a profondément évolué. Ce qui était autrefois perçu comme un ensemble de contraintes administratives est devenu un élément central de la relation de confiance entre les organisations et leurs utilisateurs.

En 2026, être conforme au RGPD ne suffit plus. Pour les entreprises et les professionnels en France, le véritable enjeu consiste désormais à anticiper les risques plutôt qu’à simplement respecter la réglementation.

Sous la supervision de la CNIL, la Commission nationale de l’informatique et des libertés, les exigences en matière de sécurité des données se sont renforcées. Une politique de confidentialité bien rédigée au bas d’un site internet ne constitue plus une garantie suffisante. Les organisations doivent aujourd’hui démontrer qu’elles disposent d’une architecture de données robuste et capable de résister aux attaques.

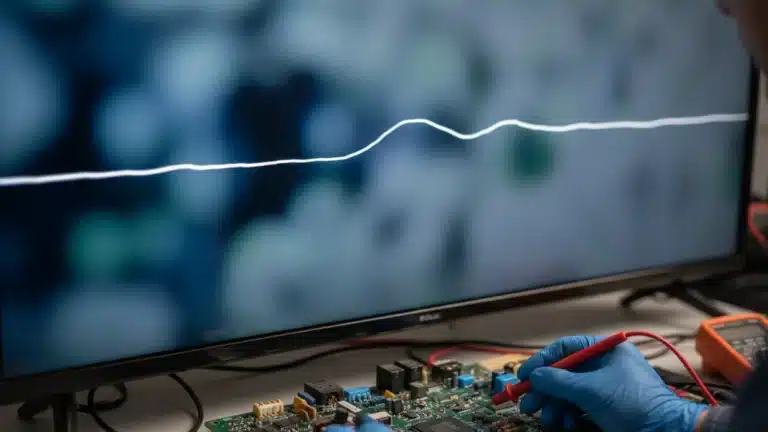

Les cyberattaques visant des secteurs stratégiques se multiplient et les outils d’intelligence artificielle sont désormais utilisés pour contourner les mécanismes de défense traditionnels. Dans ce contexte, la protection des données n’est plus seulement une question juridique. Elle devient un enjeu opérationnel essentiel pour la pérennité des entreprises en Europe.

Construire une infrastructure de confiance et sécuriser les identifiants

Dans toute stratégie de cybersécurité, la gestion des identifiants constitue aujourd’hui la première ligne de défense. L’utilisation d’un generateur mot de passe fiable représente un point de départ essentiel pour établir une base solide.

Dans un environnement où les services publics et les plateformes privées sont fortement interconnectés, une seule faille peut suffire à ouvrir la porte à une fuite de données à grande échelle. La gestion des identités numériques devient ainsi le nouveau périmètre de sécurité. Il ne s’agit plus seulement de protéger les réseaux, mais de contrôler les accès individuels qui circulent dans ces infrastructures.

L’automatisation de la création et du stockage des clés d’accès permet également de résoudre un problème bien connu des équipes informatiques : la fatigue liée à la sécurité. Lorsque les systèmes prennent en charge la génération de combinaisons complexes et leur gestion, le risque d’erreur humaine diminue considérablement.

Selon l’ANSSI, l’Agence nationale de la sécurité des systèmes d’information, plus de 80 pour cent des incidents de sécurité impliquent une erreur humaine. Dans un environnement professionnel où les collaborateurs doivent travailler rapidement et accéder à de nombreux services, garantir une sécurité fluide devient une caractéristique essentielle des entreprises modernes.

Le rôle de la CNIL et la souveraineté des citoyens

La CNIL adopte une approche à la fois pédagogique et exigeante. Pour l’autorité française, la protection des données personnelles constitue un droit fondamental.

Les organisations opérant en France doivent donc porter une attention particulière à la transparence des traitements de données et à la manière dont ces informations sont collectées, utilisées et conservées.

Plusieurs principes structurent cette approche.

- Droit à la portabilité des données

Les utilisateurs doivent pouvoir récupérer leurs informations et les transférer vers un autre service sans obstacle technique. - Principe de minimisation des données

Les entreprises doivent collecter uniquement les informations strictement nécessaires à l’objectif annoncé. - Protection de la vie privée dès la conception

Tout nouveau produit ou service numérique doit intégrer des mécanismes de protection des données dès sa phase de développement.

Les piliers réglementaires de la protection des données en France et en Europe

Bien que le RGPD constitue la base du cadre juridique européen, sa mise en œuvre en France présente certaines spécificités que les professionnels doivent parfaitement comprendre.

Voici les principaux mécanismes qui structurent la protection des données dans cet environnement.

• Consentement explicite et granulaire

Les utilisateurs doivent donner leur accord pour chaque finalité d’utilisation des données. Les cases pré cochées ne sont plus acceptées.

• Droit à l’effacement

Toute personne peut demander la suppression définitive de ses données personnelles dans les bases d’une entreprise ou dans certains services de recherche.

• Obligation de notification en cas de violation

Lorsqu’une fuite de données survient, l’entreprise dispose d’un délai de soixante douze heures pour informer la CNIL et, dans certains cas, les utilisateurs concernés.

• Analyse d’impact sur la protection des données

Pour les traitements présentant un risque élevé, une étude préalable d’impact sur la vie privée doit être réalisée.

• Désignation d’un DPO

Le responsable de la protection des données joue un rôle central dans la gouvernance des organisations et agit comme interlocuteur entre l’entreprise et les autorités de régulation.

Le défi de la cyberrésilience dans les environnements hybrides

Le développement du travail hybride dans les grandes villes françaises comme Paris ou Lyon a introduit de nouvelles zones de vulnérabilité.

Lorsqu’un collaborateur accède aux outils internes de l’entreprise depuis son domicile ou depuis un café à Bordeaux, les risques d’interception de données augmentent.

La sécurité au delà du bureau

Pour répondre à ces nouveaux usages, les entreprises investissent dans des technologies capables de sécuriser les accès quel que soit l’endroit où se trouve l’utilisateur.

L’objectif consiste à faire en sorte que la sécurité accompagne le professionnel plutôt que de rester confinée au réseau interne.

Plusieurs approches sont désormais privilégiées.

- Vérification continue des accès : Les systèmes analysent le comportement de l’utilisateur afin de détecter toute activité inhabituelle.

- Chiffrement du trafic : Les données circulent dans des canaux sécurisés afin de rester illisibles pour les intermédiaires techniques.

- Isolation des sessions : Les activités effectuées dans le navigateur d’un collaborateur sont isolées afin d’éviter toute interaction avec les données sensibles des serveurs internes.

L’éthique des données comme levier de confiance

En France, la protection des données dépasse aujourd’hui le cadre purement technique. Elle devient un élément central de la réputation des entreprises.

Les organisations capables d’expliquer clairement comment elles utilisent les informations personnelles gagnent la confiance d’un public européen particulièrement attentif à la protection de sa vie privée.

Dans ce contexte, les professionnels qui maîtrisent les outils de cybersécurité et les principes de gouvernance des données jouent un rôle stratégique. Ils contribuent directement à la crédibilité et à la solidité de la marque.

Vers une identité numérique souveraine

Le futur de la protection des données s’oriente vers un modèle dans lequel chaque utilisateur contrôle sa propre identité numérique.

Dans cette approche, les individus choisissent quelles informations partager avec chaque service et dans quelles conditions.

En France, cette évolution s’inscrit dans une culture profondément attachée aux libertés individuelles et à la protection de la vie privée.

Les entreprises qui se préparent dès aujourd’hui à fonctionner avec des volumes de données plus limités seront mieux positionnées pour les transformations à venir.

La gestion des risques dans les chaînes numériques

Un autre défi majeur concerne la sécurité des fournisseurs et des partenaires technologiques.

Si un prestataire de logiciels subit une intrusion, l’entreprise cliente peut également être tenue responsable vis à vis de ses propres utilisateurs.

Pour cette raison, choisir des solutions reposant sur des standards de sécurité audités et sur des mécanismes de chiffrement avancés devient une décision stratégique. Ce choix ne relève plus seulement de l’informatique. Il s’inscrit désormais au cœur de la stratégie de conformité et de gestion des risques des entreprises opérant en France.